網絡維護中的攻防實戰 滲透測試與反滲透策略

在當今高度互聯的數字時代,網絡維護已不再是簡單的設備監控與故障排除,而是一場持續不斷的攻防實戰。網絡維護團隊不僅需要確保系統穩定運行,還必須具備主動防御的思維,深刻理解攻擊者的滲透手段,并部署有效的反滲透策略。本文將探討網絡維護過程中滲透與反滲透的核心概念、實踐方法及關鍵策略。

一、滲透測試:以攻促防,主動發現脆弱點

滲透測試(Penetration Testing)是網絡維護中至關重要的環節。它通過模擬真實攻擊者的技術、工具和流程,對網絡系統進行授權范圍內的安全評估,旨在發現潛在的安全漏洞。

- 滲透測試的類型與階段:

- 黑盒測試:測試者完全不了解目標系統,模擬外部攻擊者。

- 白盒測試:測試者擁有系統完整信息,模擬內部威脅或深度審計。

- 灰盒測試:介于兩者之間,提供部分信息。

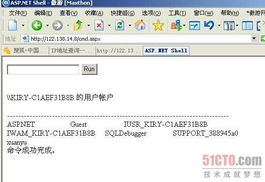

典型階段包括:信息收集、漏洞掃描、漏洞利用、權限維持與橫向移動、報告撰寫。

- 網絡維護中的滲透實踐:

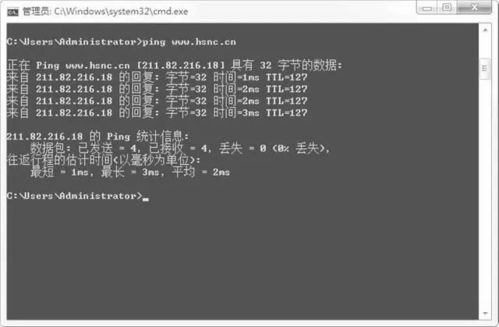

- 定期掃描與評估:使用Nessus、OpenVAS等工具對網絡資產進行周期性漏洞掃描。

- 紅藍對抗演練:組建內部紅隊(攻擊方)與藍隊(防御方),在可控環境中進行實戰對抗,檢驗防御體系的有效性。

- 無線網絡滲透測試:檢查Wi-Fi加密強度、 rogue AP(惡意接入點)及中間人攻擊風險。

- 社會工程學測試:評估員工安全意識,如釣魚郵件演練。

二、反滲透策略:構建縱深防御體系

反滲透(Anti-Penetration)是指在網絡維護中,通過一系列技術與管理措施,預防、檢測并響應滲透攻擊,保護網絡資產安全。

- 防御性架構設計:

- 網絡分段與隔離:根據業務重要性劃分安全域(如DMZ、內網、數據區),限制橫向移動。

- 最小權限原則:為每個用戶、服務分配完成任務所需的最小權限。

- 多層防御(Defense in Depth):結合防火墻、入侵檢測/防御系統(IDS/IPS)、端點保護、Web應用防火墻(WAF)等,構建重疊的保護層。

- 持續監控與威脅檢測:

- 安全信息與事件管理(SIEM):集中收集并分析日志,通過關聯規則發現異常行為。

- 網絡流量分析(NTA):監控網絡流量的模式,識別C2(命令與控制)通信、數據外泄等跡象。

- 端點檢測與響應(EDR):在主機層面監控進程、文件、注冊表等,快速響應威脅。

- 應急響應與恢復:

- 制定并演練應急響應計劃(IRP),明確角色、流程與溝通機制。

- 建立備份與災難恢復方案,確保關鍵業務在遭受攻擊后能快速恢復。

- 事件后分析(Post-Incident Analysis):根因分析,完善防御措施,避免同類事件復發。

三、滲透與反滲透的協同:動態的安全閉環

優秀的網絡維護應實現滲透與反滲透的動態平衡與協同:

- 從滲透測試結果驅動防御優化:每次滲透測試后,必須將發現的風險轉化為具體的修復工單,并跟蹤閉環。例如,修補漏洞、調整防火墻規則、強化訪問控制等。

- 利用威脅情報(Threat Intelligence):結合外部威脅情報(如最新漏洞、攻擊團伙TTPs),調整滲透測試重點及反滲透策略的優先級。

- 人員培訓與意識提升:定期對網絡維護團隊及全體員工進行安全培訓,使其了解最新威脅,并能識別可疑活動。

- 合規性與最佳實踐:遵循ISO 27001、NIST CSF等安全框架,確保滲透與反滲透活動符合法規與行業標準。

網絡維護中的滲透與反滲透,是攻防雙方智慧與技術的持續較量。滲透測試提供了攻擊者的視角,幫助我們發現盲點;反滲透則構建了堅實的防線,守護業務安全。唯有將兩者有機結合,形成“測試-防護-檢測-響應-改進”的動態安全閉環,才能在日益嚴峻的網絡威脅環境中,實現真正的主動防御與韌性安全。網絡維護團隊應持續學習、演練與進化,從被動的“運維者”轉變為主動的“防御者”,確保組織的數字資產在攻防實戰中立于不敗之地。

如若轉載,請注明出處:http://m.beipet.cn/product/25.html

更新時間:2026-04-28 09:11:45